Фишинг в интернете. вид сетевого мошенничества

Содержание:

- Виды

- Vishing (вишинг)

- Почему это называется фишингом?

- What is phishing?

- Как распознать фишинговое сообщение?

- Prevent Phishing Attacks:

- Правила для сотрудников: чек-лист

- Examples of Phishing Messages

- How to prevent phishing attacks

- Типы фишинга

- Common Features of Phishing Emails

- Происхождение термина “фишинг”

- Phishing techniques

- Что такое фишинг

- Выводы

Виды

Принято выделять несколько видов фишинга.

- Классический. Этот вид фишинга является самым распространенным и, как ни странно, самым «безобидным», поскольку представляет собой рассылку электронных писем. Программа рассылки использует данные адресов электронной почты, полученные чаще всего посредством парсинга. Парсинг – это сбор данных специальной программой из открытых источников. Наверняка вы указываете свой электронный адрес на сайтах по трудоустройству, продаже товаров или услуг и др.

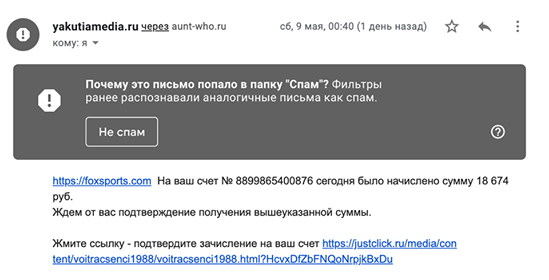

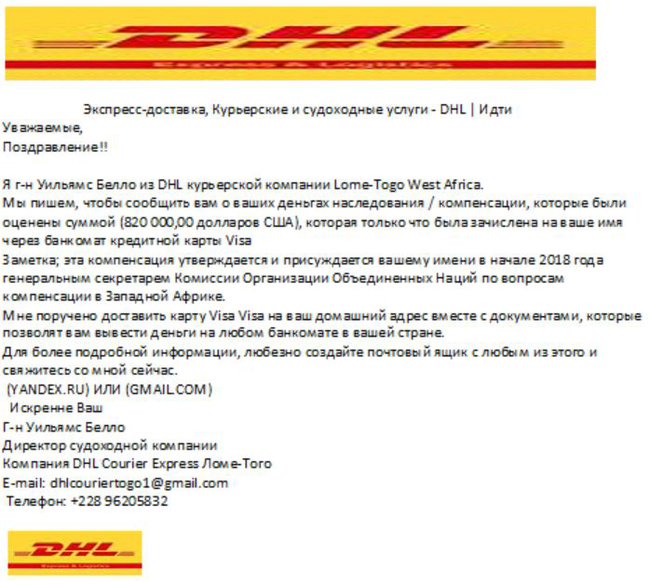

Обычно сообщение с признаками фишинга содержит примерно такую информацию:

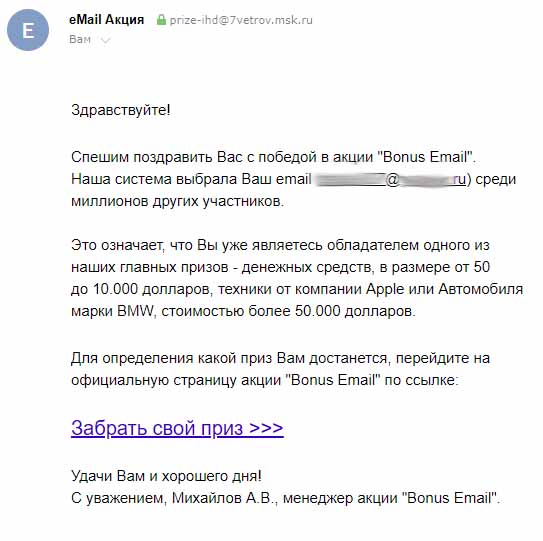

Иногда письмо составлено от имени «адвоката», который представляет интересы вашего дальнего родственника, недавно скончавшегося, и разыскивает наследников. Поступают также сообщения о крупном денежном выигрыше, призах и т.д.

- Целенаправленный фишинг. Здесь мошенники располагают уже большим объемом данных. Они могут знать ваше имя, фамилию, регион проживания, сферу деятельности и даже наименование банка, в котором открыт счет. Такие данные также собираются из открытых источников, только информация обрабатывается вручную. Текст сообщения составляется таким образом, чтобы завоевать доверие человека.

Получив, например, письмо от «Сбербанка» о подозрительной активности со счетом, неискушенный клиент может перейти по вредоносной ссылке.

- Охота на «китов». Этот вид фишинга имеет еще более узкое направление. Его целью является конфиденциальная информация о бизнесе. Например, доступ к клиентской базе с контактами, применение каких-то технологий, данные об учредителях и их банковских счетах и т.д. «Китами» в данном случае являются сотрудники компании – руководители высшего или среднего звена, владеющие информацией, которая представляет интерес для мошенников.

- Рассылки, имитирующие сообщения от держателей облачных хранилищ данных. Иногда в письме содержится ссылка, где вас попросят авторизоваться для входа в Google или Яндекс. В результате могут быть похищены личные данные, которые хранятся на виртуальном диске: фото, рабочие файлы и др.

- Вложения. На этот вид фишинга сейчас уже мало кто ведется, поскольку большинство компьютеров оборудовано антивирусным программным обеспечением. К письму злоумышленники прикрепляют файл, при открытии которого на компьютер или смартфон устанавливается вредоносная программа. Если вы своевременно обновляете антивирус, система защиты не даст возможности нанести ущерб. Кроме того, большинство пользователей знают, что нельзя открывать вложения, полученные из неизвестных источников. Однако такое сообщение может прийти и от знакомого, чей аккаунт или адрес электронной почты был взломан. Не стоит забывать и о том, что развитие вредоносных программ не стоит на месте.

Vishing (вишинг)

Vishing (вишинг), иначе известный как voice phishing (голосовой фишинг), похож на смишинг в том, что телефон используется в качестве средства для атаки, но вместо того, чтобы использовать текстовые сообщения, атака проводится с помощью телефонного звонка. Вишинг-звонок часто передает автоматическое голосовое сообщение якобы от легитимной организации (например, ваш банк или государственное учреждение).

Злоумышленники могут заявить, что вы задолжали большую сумму денег, срок действия вашей автостраховки истек или ваша кредитная карта имеет подозрительную активность, которую необходимо немедленно исправить. В этот момент жертве обычно говорят, что она должна предоставить личную информацию, такую как учетные данные кредитной карты или номер социального страхования, чтобы подтвердить свою личность, прежде чем получить дополнительную информацию и предпринять какие-либо действия.

Пример вишинга

В сентябре 2020 года медицинская организация Spectrum Health System сообщила о вишинг-атаке, в рамках которой пациенты получали телефонные звонки от лиц, маскирующихся под ее сотрудников. Злоумышленники намеревались извлечь персональные данные пациентов и членов Spectrum Health, включая идентификационные номера членов и другие личные медицинские данные, связанные с их учетными записями. Spectrum Health сообщила, что злоумышленники использовали такие меры, как лесть или даже угрозы, чтобы заставить жертв передать свои данные, деньги или доступ к их личным устройствам.

Почему это называется фишингом?

Вы знаете о рыбалке. В реальной рыбалке рыбак ставит приманку, чтобы он смог ловить рыбу, когда последняя насажена на крючок удочки. В Интернете они также используют приманку в форме сообщения, которое может быть убедительным и кажется подлинным. Поскольку преступники используют приманку, это называется фишингом. Это означает «ловлю паролем», которая теперь называется фишингом.

Приманка может быть обещанием денег или любых товаров, которые могут заставить любого конечного пользователя нажать на наживку. Иногда приманка отличается (например, угроза или срочность) и требует действий, таких как нажатие на ссылки, указывающие на необходимость повторной авторизации учетной записи в Amazon, Apple или PayPal.

What is phishing?

- Date of birth

- Social security number

- Phone number

- Credit card details

- Home address

- Password information

An attacker’s goal in phishing is to lead the victim to click a link or download an attachment, which can lead to the installation of malware, the freezing of the system as part of a ransomware attack, or directing users to a malicious website that is disguised as a legitimate site, in which the victim enters in personal information. The results can include large unauthorized purchases, identity theft, and the stealing of funds. Common requested actions in a phishing scam include:

- Clicking an attachment

- Enabling macros in a Microsoft Word document

- Updating a password

- Downloading a file

- Responding to a social media connection request

- Using a new Wi-Fi hotspot

The term phishing serves as an analogy of the sport of angling. Phishing attackers use “lures,” setting out “hooks” to “fish” for credentials and financial data from the “sea” of internet victims.

Как распознать фишинговое сообщение?

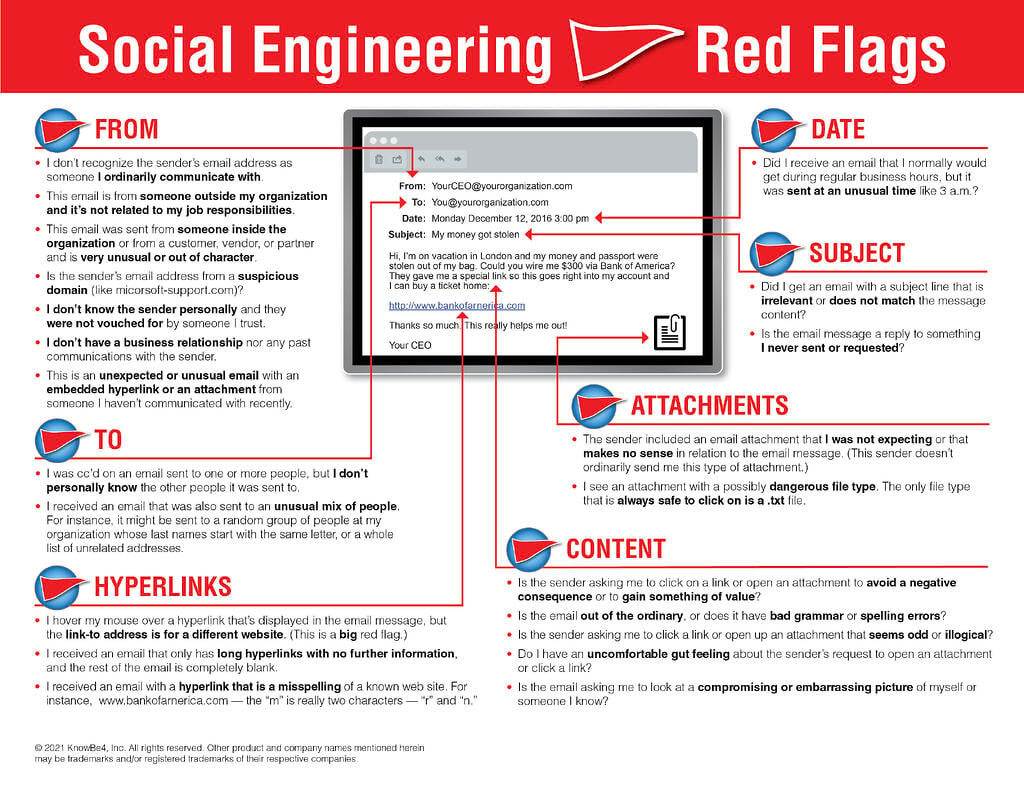

Предугадать действия мошенников не всегда просто, но если мы не позволяем себе увлечься и спокойно подходим к каждому и особенно подозрительному сообщению, проверяем его несколько элементов, то у нас есть хороший шанс не стать жертвой фишинга. Ниже приведены некоторые примеры вредоносных сообщений. В них будут указаны основные элементы фишинговых атак, которые должны помочь вам их распознать.

Обратите внимание на отправителя сообщения

В большинстве случаев мошенники не пытаются скрыть адрес, откуда поступают опасные сообщения, или неумело выдают себя за доверенного поставщика услуг. Приведенный пример ясно показывает, что в поле «От» отсутствует адрес из домена банка, как утверждают киберпреступники. Вместо этого вы можете найти домен *.com.ua или *.org.ua вместо *.ua, который используется финансовыми учреждениями, действующими в Украине. Иногда мошенники более хитры и используют адреса, похожие на службы, которые они олицетворяют, но отличаются от оригинала небольшими деталями, такими как содержание письма или аннотации к ним.

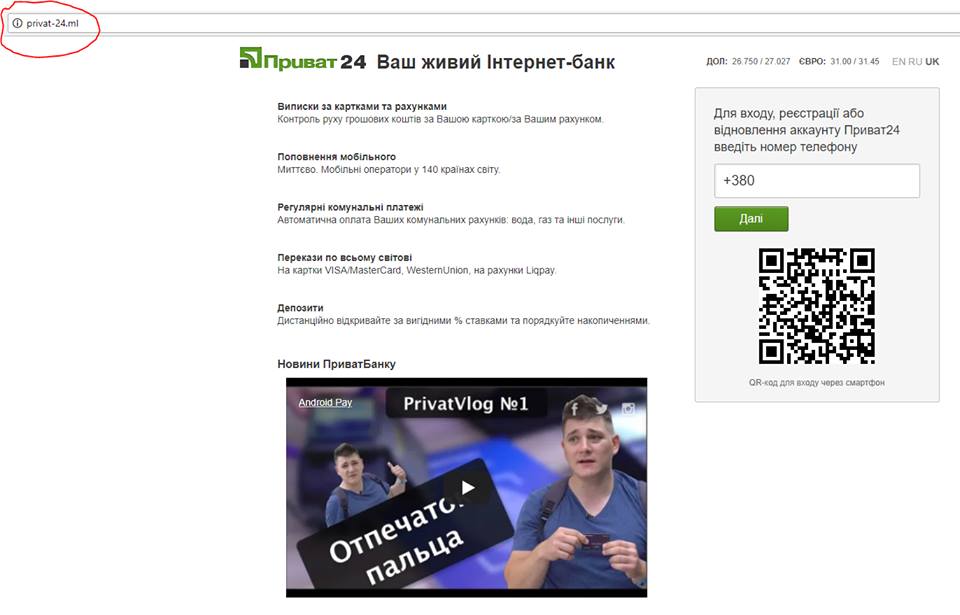

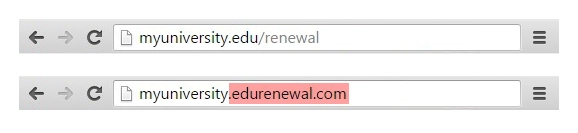

Проверьте адрес страницы, на которую ведет ссылка

Особое внимание в сообщениях электронной почты следует уделять адресам страниц, на которые они ссылаются. Вопреки внешнему виду, вам не нужно нажимать на них, чтобы увидеть, куда они вас перенесут

Просто наведите указатель мыши на ссылку и подождите, пока браузер или программа электронной почты не покажет URL, скрытый под текстом. Особое внимание следует уделять сайтам, не имеющим отношения к предоставляемой услуге.

Не увлекайтесь

Спешка никогда не бывает хорошим помощником. Тоже самое касается анализа полученных сообщений, которые приходят на нашу почту. Преступники часто пытаются заставить потенциальных жертв поторопиться и, конечно же, для того, чтобы спровоцировать ошибку. Они всячески стараются ограничить промежуток действия акции или розыгрыша, когда вы получите свой приз или денежное вознаграждение.

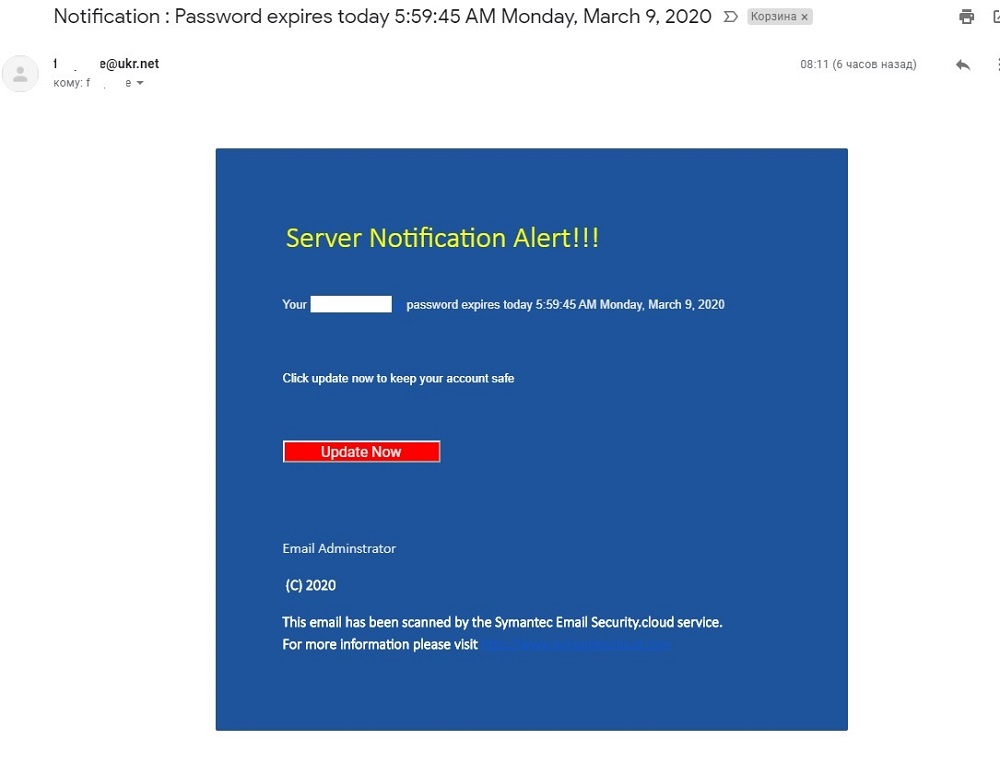

В некоторых случаях мошенники даже угрожают блокировкой учетной записи в каком-либо сервисе. Не обманывайтесь этим и всегда тщательно проверяйте подозрительные сообщения. Помните, что бесплатный сыр бывает только в мышеловке. К тому же организаторы розыгрышей и акций вряд ли будут блокировать вашу учетную запись. Им нужны подписчики и поклонники для других подобных акций.

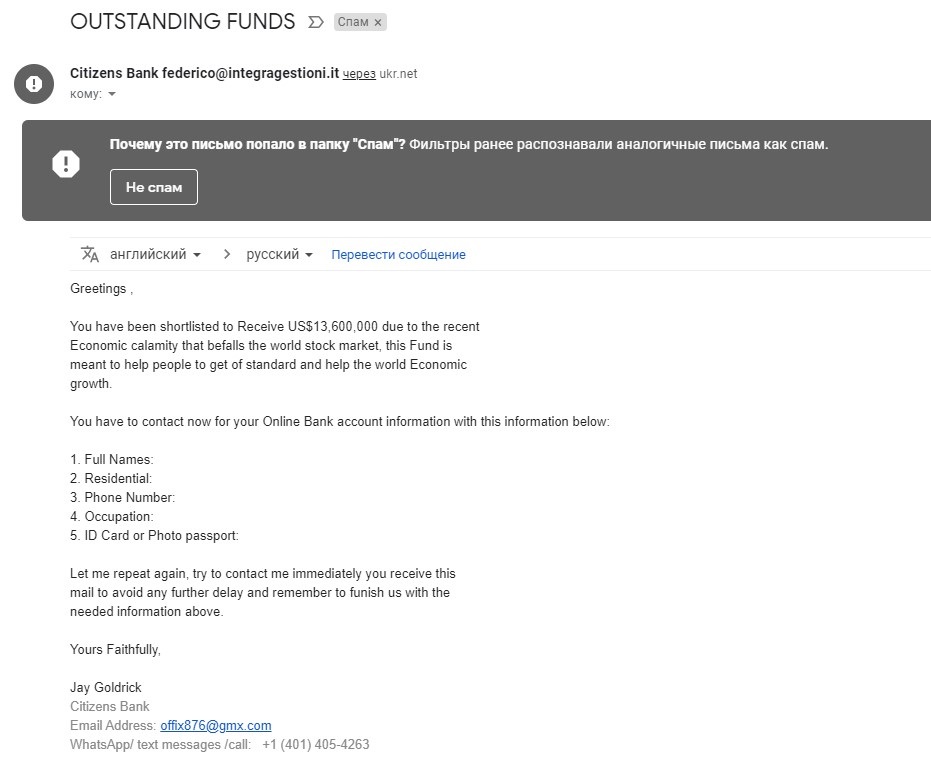

Запрос конфиденциальных данных — это всегда афера

Основной принцип безопасности при электронной связи поставщиков услуг и их клиентов состоит в том, чтобы не отправлять конфиденциальные данные в переписке. Если вас попросят ввести логин и пароль для службы, потому что ваша учетная запись заблокирована или нечто подобное, вы можете быть уверены, что сообщение было отправлено преступниками. Однако, если у вас есть сомнения, пожалуйста, свяжитесь с поставщиком, к примеру, услуг телефонной связи, который рассеет любые ваши сомнения. Помните, ни банки, ни мобильные операторы или иные службы не имеют права заставлять вас отправлять им персональные данные.

Читать также: Почему в наше время без VPN в Интернет лучше не заходить

Трудности перевода

Значительная часть фишинговых кампаний подготовлена иностранными преступниками, которые не имеют представления о нашем языке. Они используют онлайн-сервисы для перевода содержимого электронных писем на русский или украинский языки, что часто оказывается довольно забавным. Такие сообщения не лишены грамматических ошибок, в них отсутствуют знаки препинания и куча неправильно написанных слов. Если вы заметили что-то подобное, можете без сомнений удалить сообщение.

Остерегайтесь вложений

Преступники также используют вредоносные программы для захвата конфиденциальных данных или взлома компьютеров и целых сетей. Механизм действия тот же и ограничен попыткой убеждения жертвы открыть вредоносное вложение. Чаще всего они скрыты в архивах ZIP или RAR и имеют форму исполняемых файлов EXE или BAT

Однако они также могут скрыть вредоносный код в макросах документов программ Microsoft Office или Google Docs, поэтому вам следует обратить на них внимание и выполнить сканирование с помощью антивирусной программы перед запуском

Если вы обращаете внимание на эти элементы при анализе подозрительных сообщений, скорее всего вас не одурачат преступники

Prevent Phishing Attacks:

Though hackers are constantly coming up with new techniques, there are some things that you can do to protect yourself and your organization:

- To protect against spam mails, spam filters can be used. Generally, the filters assess the origin of the message, the software used to send the message, and the appearance of the message to determine if it’s spam. Occasionally, spam filters may even block emails from legitimate sources, so it isn’t always 100% accurate.

- The browser settings should be changed to prevent fraudulent websites from opening. Browsers keep a list of fake websites and when you try to access the website, the address is blocked or an alert message is shown. The settings of the browser should only allow reliable websites to open up.

- Many websites require users to enter login information while the user image is displayed. This type of system may be open to security attacks. One way to ensure security is to change passwords on a regular basis, and never use the same password for multiple accounts. It’s also a good idea for websites to use a CAPTCHA system for added security.

- Banks and financial organizations use monitoring systems to prevent phishing. Individuals can report phishing to industry groups where legal actions can be taken against these fraudulent websites. Organizations should provide security awareness training to employees to recognize the risks.

- Changes in browsing habits are required to prevent phishing. If verification is required, always contact the company personally before entering any details online.

- If there is a link in an email, hover over the URL first. Secure websites with a valid Secure Socket Layer (SSL) certificate begin with “https”. Eventually all sites will be required to have a valid SSL.

Related Pages: History of Phishing, Phishing Techniques, 10 Ways To Avoid Phishing Scams

Правила для сотрудников: чек-лист

Советуем отправить и/или распечатать и раздать этот чек-лист всем сотрудникам вашей компании.

В первую очередь, защитите ваши соцсети

- Не переходите по подозрительным ссылкам.

- Не вводите данные от страницы на сторонних ресурсах.

- Не давайте ваш смартфон посторонним.

Общие правила

- Если в соцсети вам пишут с аккаунта банка или другой организации, проверьте аккаунт на официальном сайте или по телефону банка/компании. Если такого аккаунта там нет, не отвечайте на сообщения и заблокируйте подозрительный аккаунт.

- Не доверяйте в соцсетях тем, кто просит у вас деньги, даже если просьба пришла от вашего друга. Позвоните тому, с чьей страницы пришло сообщение, и уточните, действительно ли ему нужны деньги. Если нет — не отвечайте мошеннику, заблокируйте его и пожалуйтесь в службу безопасности соцсети.

- Проверяйте все файлы, которые приходят в личных сообщениях. Если прикреплена книга, но с расширением .exe, это странно — не открывайте файл.

- Периодически проверяйте, когда последний раз ваш аккаунт был активен. Если появились подозрения, завершите все активные сеансы и смените пароль.

- Прочитайте, как обезопасить аккаунт «ВКонтакте».

- Настройте двухфакторную аутентификацию.

- Если вас взломали, попробуйте восстановить доступ к странице.

«Фейсбук»

- Прочитайте о функциях безопасности «Фейсбука».

- Настройте двухфакторную аутентификацию.

- Если вы подозреваете, что вас взломали, воспользуйтесь инструкцией.

«Инстаграм»

- Прочитайте советы по безопасности «Инстаграма».

- Настройте двухфакторную аутентификацию.

Вы получили странное письмо

- Не переходите по ссылкам в письмах от незнакомцев, не нажимайте на картинки и кнопки.

- Если отправитель представляется сотрудником компании, но пишет не с корпоративной почты, а с обычной, например, mail.ru или gmail.com, не открывайте письмо.

- Не верьте в обещания внезапных выигрышей и не попадайтесь на попытки вас запугать.

- Не открывайте вложенные файлы из писем незнакомцев, как бы заманчиво они ни выглядели. Не скачивайте файлы типа *.exe, *.scr, *.bat, *.vbs.

- Увидели странный адрес в письме, например, с ошибкой в доменном имени, — удалите письмо.

Вам звонит странный человек

Он может представиться сотрудником банка, покупателем, который хочет приобрести вашу вещь по объявлению, представителем компании, сообщающим о крупном выигрыше и т. п.

- Не сообщайте никому данные вашей банковской карты, особенно CVC-код, особенно по телефону незнакомцу.

- Если вам уже пришло СМС с кодом, не сообщайте его никому, особенно «сотруднику банка» — настоящие банковские служащие не будут спрашивать у вас такие данные.

- Закончите разговор. Если человек представился сотрудником банка, позвоните в ваш банк, обрисуйте ситуацию и сообщите телефонный номер мошенника для проверки.

Examples of Phishing Messages

Many of the old phishing messages contained poorly worded requests, spelling errors, second-language grammatical errors, and other red-flag issues. Today’s more sophisticated scammer uses official-sounding language to urge his victims to act. Examples of these read something like this:

- “Our regular verification of accounts discovered some irregularity in your information. Please click here to update and verify your account information.”

- “Our records indicate that payment on your account is past due. Please click here to make your payment today.” (Alternatively, it may state that the account was overcharged, instructing the victim to click a link, or call a certain number to receive a refund. The victim will then be asked to provide his or her bank account information for the refund.)

- “We suspect that an unauthorized transaction has appeared on your account. To ensure your account has not been compromised, please click the link below and confirm your identity.”

In these examples, phishing messages often include some type of threat, or other sense of urgency, such as a threat of account closure if the user fails to respond immediately, or placing a very short limit on receiving a “refund.”

How to prevent phishing attacks

- Know what a phishing attack looks like. As phishing trends are always evolving, stay up to date with the latest attacks and the key identifiers.

- Don’t click suspicious links. Hover over links to ensure that the destination is the correct one. If possible, navigate to the intended site by using a search engine instead of clicking on the link.

- Use an anti-phishing add-on. This add-on will spot the signs of a malicious website and alert you about known phishing sites.

- Don’t give personal information to an unsecured site. If the URL starts with http://, as opposed to https://, don’t enter any sensitive information or download files.

- Change passwords regularly. Rotating passwords at regular intervals will not only prevent phishing attackers from gaining access but will also prevent other types of cyber crime.

- Install firewalls. Firewalls act as a shield between computer and attacker and will reduce the chances of an attacker infiltrating the environment.

- Don’t click on pop-ups. Pop-ups are often linked to malware. Most browsers allow you to install free ad-blocker software that will automatically block malicious pop-ups.

Типы фишинга

Существует много видов фишинга. Некоторые из популярных:

- Обычные обычные электронные письма с просьбой указать ваши личные данные являются наиболее распространенной формой фишинга.

- Копье фишинг

- Китобойные мошенники

- Smishing (SMS-фишинг) и Vishing

- Мошенничество

- Tabnabbing

1. Общий фишинг

В своей основной форме фишинга вы сталкиваетесь с электронными письмами и текстами, предупреждающими вас о чем-то, когда просите вас нажать на ссылку. В некоторых случаях они просят вас открыть вложение в электронном письме, которое они вам отправили.

В строке темы письма киберпреступники заманивают вас к открытию письма или текста. Иногда, тема заключается в том, что одна из ваших учетных записей онлайн нуждается в обновлении и очень срочно.

В теле письма или текста есть некоторая убедительная информация, которая является фальшивой, но преподносится как правдоподобная, а затем заканчивается призывом к действию: вас просят щелкнуть ссылку, которую они предоставляют в фишинговом письме или тексте. Текстовые сообщения более опасны, поскольку они используют сокращенные URL-адреса, назначение или полную ссылку которых нельзя проверить, не щелкая их, когда вы читаете их по телефону.

2. Копье фишинга

Относится к целевому фишингу, где целями являются сотрудники деловых домов. Киберпреступники получают рабочие идентификаторы и отправляют поддельные фишинговые письма на эти адреса. Он выглядит как электронное письмо от кого-то, кто находится на вершине корпоративной лестницы, что создает достаточно причин для спешки, чтобы ответить на него… тем самым помогая киберпреступникам проникнуть в сеть бизнес-дома.

3. китобойный промысел

Китобойный промысел похож на фишинг с копьем. Единственная разница между китобойным и фишингом копьё заключается в том, что фишинг копьё может быть нацелен на любого сотрудника, а китобойный промысел — на определенных привилегированных сотрудников. Метод тот же. Киберпреступники получают официальные идентификаторы электронной почты и номера телефонов жертв и отправляют им убедительные электронные письма или текстовые сообщения, в которых содержится призыв к действию, который может открыть корпоративную интрасеть для доступа к задней двери.

4. Smishing и Vishing

Когда киберпреступники используют службу коротких сообщений (SMS), чтобы выявлять личные данные жертв, это называется SMS-фишингом или, если коротко, Smishing.

5. QRishing афера

QR-коды не новы. Когда предполагается, что информация должна быть краткой и секретной, лучше всего использовать QR-коды. Возможно, вы видели QR-коды на разных платежных шлюзах, в банковских объявлениях или просто в WhatsApp Web. Эти коды содержат информацию в форме квадрата с черными рисунками, разбросанными по всему периметру. Поскольку неизвестно, какую информацию предоставляет QR-код, всегда лучше держаться подальше от неизвестных источников кодов. То есть, если вы получаете QR-код в электронном письме или тексте от лица, которого вы не знаете, не сканируйте его.

6. Tabnabbing

После того, как вы перейдете на другую вкладку, вкладка изменяет страницу, которую вы посещали, на мошенническую страницу. Давайте скажем:

- Вы переходите на подлинный сайт.

- Вы открываете другую вкладку и просматриваете другой сайт.

- Через некоторое время вы возвращаетесь на первую вкладку.

- Вас приветствуют новые данные для входа, возможно, в вашу учетную запись Gmail.

- Вы входите снова, не подозревая, что страница, включая значок, действительно изменилась за вашей спиной!

Это Tabnabbing, также называемый Tabjacking.

Есть некоторые другие виды фишинга, которые в наше время не используются. Я не назвал их в этом посте. Методы фишинга продолжают добавлять новые методы к преступлению. Изучайте различные типы киберпреступлений, если вы заинтересованы в своей безопасности.

Common Features of Phishing Emails

- Too Good To Be True — Lucrative offers and eye-catching or attention-grabbing statements are designed to attract people’s attention immediately. For instance, many claim that you have won an iPhone, a lottery, or some other lavish prize. Just don’t click on any suspicious emails. Remember that if it seems to good to be true, it probably is!

- Sense of Urgency — A favorite tactic amongst cybercriminals is to ask you to act fast because the super deals are only for a limited time. Some of them will even tell you that you have only a few minutes to respond. When you come across these kinds of emails, it’s best to just ignore them. Sometimes, they will tell you that your account will be suspended unless you update your personal details immediately. Most reliable organizations give ample time before they terminate an account and they never ask patrons to update personal details over the Internet. When in doubt, visit the source directly rather than clicking a link in an email.

- Hyperlinks — A link may not be all it appears to be. Hovering over a link shows you the actual URL where you will be directed upon clicking on it. It could be completely different or it could be a popular website with a misspelling, for instance www.bankofarnerica.com — the ‘m’ is actually an ‘r’ and an ‘n’, so look carefully.

- Attachments — If you see an attachment in an email you weren’t expecting or that doesn’t make sense, don’t open it! They often contain payloads like ransomware or other viruses. The only file type that is always safe to click on is a .txt file.

- Unusual Sender — Whether it looks like it’s from someone you don’t know or someone you do know, if anything seems out of the ordinary, unexpected, out of character or just suspicious in general don’t click on it!

Происхождение термина “фишинг”

Интересным является происхождение термина фишинг (phishing). Большая часть источников ссылаются на корни английского слова fishing, которое можно перевести как ловить рыбу, или выуживать, что и правда очень точно описывает интернет мошенничество. Единственно, что является непонятным, почему вместо первой буквы f стоит буквосочетание ph. Кстати не в каждом англо-русском словаре можно отыскать слово phishing, только достаточно новые современные словари имеют его в наличии, такой термин присутствует и переводят его просто как фишинг. Понятно, что когда речь идет о рыбной ловле, используют слово fishing, а когда подразумевают мошенничество в интернете в интернете, то применяется термин phishing.

Популярная интернет энциклопедия «Википедия» этот факт объясняет это тем, что будто термин phishing ведет происхождение “от двух английских слов: password – пароль и fishing –выуживание, то есть выуживание паролей”. Выглядит достаточно логичным такое объяснение происхождения этого слово, если бы не одно “но”. Рasswоrd не имеет буквы «h», отсюда становится неясно откуда она взялась в слове phishing.

Поэтому более правдоподобным кажется утверждение, что составными частями нового термина phishing, который используют чтобы определить шпионские действия по выуживанию личных финансовых данных, есть два английских слова: phreaker и fishing.

Слово “phreaker” тоже сложно найти в словарях, потому, что это специализированный термин, сленг, который применяют чтобы определить людей, досконально изучивших структуру телефонных линий связи и которые пользуются этими знаниями в незаконных операциях. Говоря на современном языке фрикеры это телефонные хакеры.

Еще чаще фишинг происходит в ходе атак, применяя методы социальной разработки. Фишеры могут попытаться напугать клиента, продумав критическую причину, чтобы он сообщил персональные данные. Содержание угроз передает сообщения. Например, заблокировать учетную запись в случае отказа выполнить получателем требований указанных в сообщении (если Вы не сообщите о своих данных в течение недели, Ваша учетная запись будет заблокирована). Часто, причина, по которой пользователь предположительно должен выпустить конфиденциальную информацию по вызову Фишера, является улучшение системы антифишинга (если Вы хотите защитить себя от фишинга, перейти по этой ссылке и ввести вход в систему и пароль).

Веб-сайты фишинга, в среднем, существуют около 5 дней. Поскольку антифишинг фильтрует достаточно быстро полученную информацию о новых угрозах, Фишер должен регистрировать все новые и новые веб-сайты. Их появление постоянно, т.е. оно соответствует официальному сайту, под которым жулики пытаются подделать веб-сайт.

Посетив поддельный веб-сайт и произведя вход в систему с помощью логина и пароля в соответствующих строках – пользователи предоставляют данные спекулянтам, которые получают доступ в лучшем случае к его почтовому ящику в худшем — в электронную учетную запись. Кассовые счета жертв фишера, фишер обналичивает не самостоятельно так как практически трудно выполнить его не привлекая внимания к человеку, который занят обналичиванием их. Поэтому имея персональные данные, большинство фишеров перепродают их другим жуликам, занятым схемами денежных переводов из учетных записей.

Самые частые жертвы фишинга — банки, поставщики услуг электронного платежа, аукционы. Значит мошенников интересуют те самые персональные данные, которые предоставляют доступ к деньгам. Однако, кража персональных данных из электронной почты также популярна — эти данные могут быть полезны для тех, кто создает вирусы или создает сеть зомби.

Phishing techniques

Email phishing scams

Lastly, links inside messages resemble their legitimate counterparts, but typically have a misspelled domain name or extra subdomains. In the above example, the myuniversity.edu/renewal URL was changed to myuniversity.edurenewal.com. Similarities between the two addresses offer the impression of a secure link, making the recipient less aware that an attack is taking place.

Spear phishing

Spear phishing targets a specific person or enterprise, as opposed to random application users. It’s a more in-depth version of phishing that requires special knowledge about an organization, including its power structure.

An attack might play out as follows:

- A perpetrator researches names of employees within an organization’s marketing department and gains access to the latest project invoices.

- Posing as the marketing director, the attacker emails a departmental project manager (PM) using a subject line that reads, Updated invoice for Q3 campaigns. The text, style, and included logo duplicate the organization’s standard email template.

- A link in the email redirects to a password-protected internal document, which is in actuality a spoofed version of a stolen invoice.

- The PM is requested to log in to view the document. The attacker steals his credentials, gaining full access to sensitive areas within the organization’s network.

By providing an attacker with valid login credentials, spear phishing is an effective method for executing the first stage of an APT.

Что такое фишинг

По традиции, в начале прямого эфира ведущий предложил экспертам определиться с базовыми понятиями и рассказать зрителям о том, что называют фишингом и чем этот тип атак отличается от других киберугроз.

Михаил Кондрашин:

Алексей Белоглазов:

Александр Калинин:

Сергей Кузнецов:

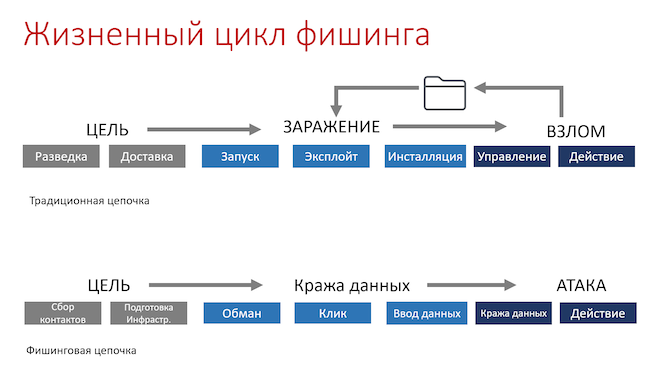

Рисунок 1. Жизненный цикл фишинга

Эксперты отметили, что компании весьма редко занимаются проактивным поиском фишинговых угроз, поскольку это — сложный процесс, требующий значительных ресурсов. Превентивная защита от фишинга включает в себя обнаружение вредоносных сайтов, которые могут быть использованы при атаке на конкретную организацию, мониторинг соцсетей с целью выявления публикаций содержащих информацию о сотрудниках, и другие меры. Как подчеркнули наши спикеры, компаниям неэффективно заниматься такой деятельностью самостоятельно: для этого есть специализированные решения.

Фишинг начинается гораздо раньше, чем жертва напрямую сталкивается с ним. Поэтому в зависимости от своих возможностей и ресурсов компании могут либо заказывать услугу мониторинга индикаторов возможной атаки, либо самостоятельно анализировать внешнее окружение в поисках потенциальных угроз.

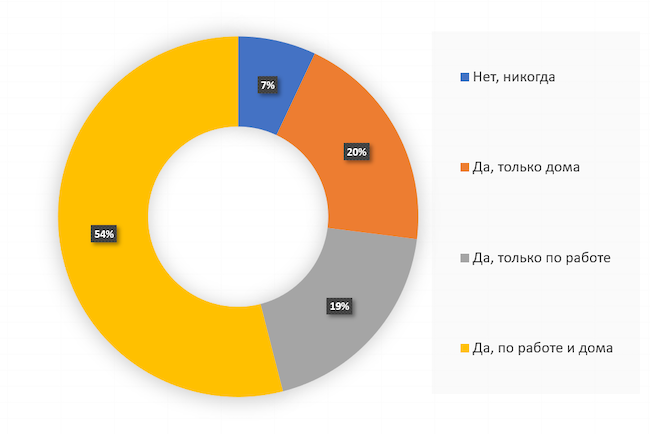

Чтобы дополнить мнение экспертов, мы спросили зрителей прямого эфира о том, сталкивались ли они с фишингом. Более половины опрошенных — 54 % — рассказали, что встречались с этим видом вредоносной активности как дома, так и в процессе рабочей деятельности. Ещё 20 % респондентов сталкивались с фишингом только дома, а 19 % — только на работе. Никогда не встречались с фишингом всего 7 % зрителей прямого эфира.

Рисунок 2. Сталкивались ли вы когда-нибудь с фишингом?

Выводы

Организуя фишинговые кампании, злоумышленники используют социальную инженерию как средство психологической атаки. Обычно это самые сильные аспекты человеческих качеств: злость, страх, сострадание и жалость. В случае грамотной манипуляции хакер выводит жертву на эмоции, при которых уже незаметны мелкие расхождения и неувязки. Однако дьявол кроется в деталях.

Для выявления и разоблачения фишинга необходимо находиться в состоянии эмоционального покоя, испытывать положительные эмоции, за исключением эйфории.

Под обязательную проверку попадают все контакты, которые указаны в письме. Если в теле письма есть неверные уточнения или утверждения, есть сомнения по поводу отправителя, в полях указаны сторонние адреса — это все является доказательством фишинга.

При переходе по ссылкам лучше открывать их в режиме инкогнито. Если в момент перехода на сайт браузер затребовал разрешения к камере, микрофону или включить Adode Flash, то делать этого не стоит, так как javascript локальный язык, и выполняется он на стороне клиента, а в коде может быть что угодно

Также необходимо обращать внимание на доменные имена и редиректы между сайтами. Вряд ли get-запросы со спецзнаками используют реальные фирмы